ISMS – unsere

Informationssicherheitsleitlinie

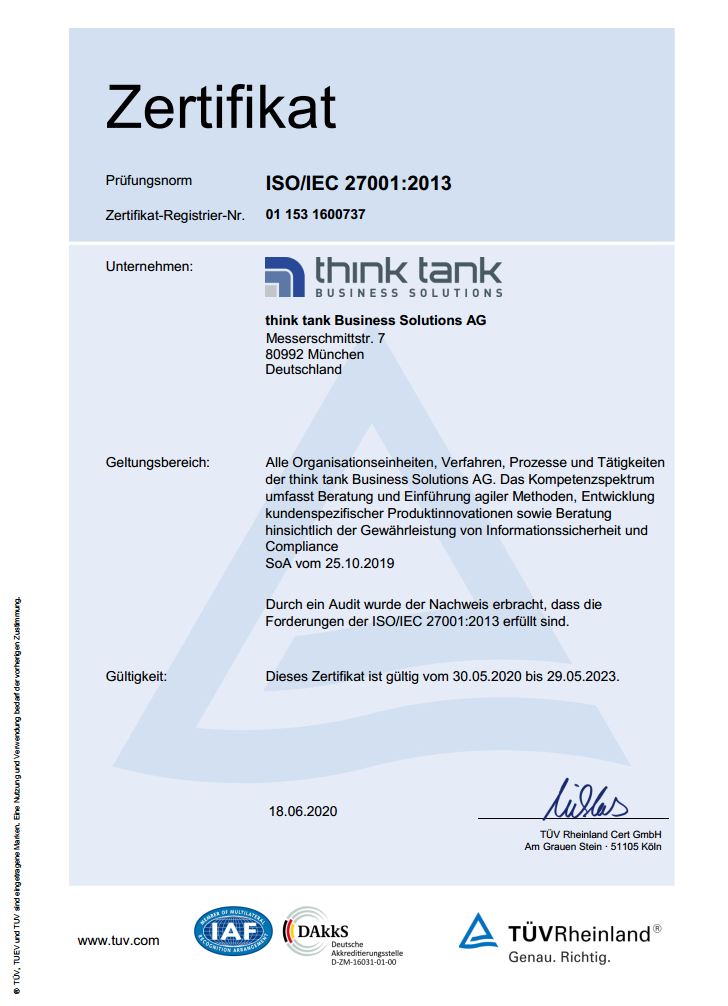

Zertifiziert nach ISO 27001:2013

Wir, die think tank Business Solutions AG, Messerschmittstraße 7, 80992 München (folgend: think tank) haben ein Information Security Management System (ISMS) nach ISO 27001:2013 implementiert. Das ISMS soll die Grundlage bilden, um vorhandene Risiken systematisch zu identifizieren und zu beherrschen. Das ISMS hat darüber hinaus die Funktion, die kontinuierliche Verbesserung der Schutzziele für Informationssicherheit – Vertraulichkeit, Integrität, Verfügbarkeit – zu gewährleisten. Das ISMS der think tank gilt für alle Organisationseinheiten. Es sind daher alle Verfahren, Prozesse und Tätigkeiten des Unternehmens beinhaltet. Werden Dritte mit der Erbringung von Leistungen beauftragt, ist durch vertragliche Vereinbarungen sicher zu stellen, dass die Informationssicherheitsleitlinie in den Leistungsbeziehungen berücksichtigt wird.

Geltungsbereich des ISMS nach ISO27001:2013

Der Vorstand verantwortet die Informationssicherheit der think tank. Im Rahmen dieser Verantwortung erlässt die Vorstandschaft diese Informationssicherheitsleitlinie. Nach Maßgabe dieser Leitlinie ist nach der Vorstandschaft jeder Bereich der think tank für die Sicherheit und einen angemessenen Schutz der Informationen zuständig. Diese Maßnahmen sind nicht nur gesetzlich vorgeschrieben, sondern auch Teil unserer Verpflichtungen gegenüber unseren Kunden. Jeder Mitarbeiter muss sich daher an diese Leitlinie und die daraus abgeleiteten Standards halten.

Zielgruppe

Die vorliegende Leitlinie gilt verbindlich für alle Mitarbeiter der think tank. Alle Mitarbeiter sind seitens der Vorstandschaft aufgefordert, Informationssicherheit auf Basis dieser Leitlinie und nach ISO 27001, Datenschutz nach BDSG und EU-DSGVO und materielle Sicherheit nach Kräften aktiv im jeweiligen Tätigkeitsbereich umzusetzen.

Verantwortlichkeiten

Die Verantwortung für die Informationssicherheit tragen neben der Vorstandschaft als Gesamtverantwortliche zudem alle an den Geschäftsprozessen Beteiligten. Die Vorstandschaft unterstützt die Maßnahmen und Strategien der Informationssicherheit aktiv und treibt die Umsetzung der Sicherheitsmaßnahmen im Unternehmen voran. Jeder Verantwortliche hat in seinem Bereich vor allem folgendes zu beachten:

- Die Einschätzung und Festlegung der geschäftlichen Relevanz der von ihm verantworteten Informationen und Daten,

- die Festsetzung und Genehmigung des Sicherheits- und Kontrollumfangs, um in angemessener Weise die Verfügbarkeit, Vertraulichkeit und Integrität der von ihm verantworteten Informationen und Daten zu gewährleisten,

- die Sicherstellung, dass Verantwortlichkeiten explizit definiert und Sicherheits- und Kontrollmaßnahmen zur Verwaltung und zum Schutz der von ihm verantworteten Informationen und Daten implementiert werden,

- die Sicherstellung, dass die Systeme, mit denen die von ihm verantworteten Informationen und Daten bearbeitet werden, regelmäßig hinsichtlich der Einhaltung der Informationssicherheitsleitlinie geprüft werden.

Alle Mitarbeiter sind bei der Erstellung, Nutzung und Verwaltung von Informationen und Daten verpflichtet, die Leitlinie und alle abgeleiteten Richtlinien einzuhalten. Die Mitarbeiter sind für sämtliche Maßnahmen verantwortlich, die sie bei der Nutzung von Informationen und den damit verbundenen Systemen ergreifen. Die Mitarbeiter müssen verstehen, dass Informationssicherheit ein zentraler Faktor der Unternehmensphilosophie darstellt und ein entsprechendes Sicherheitsbewusstsein entwickeln. Mitarbeiter, die eine Verletzung der Informationssicherheit und der damit verbundenen Informationssicherheitsstandards vermuten oder Kenntnis davon erlangt haben bzw. annehmen, dass Informationen nicht in geeigneter Weise geschützt sind, müssen dies unverzüglich ihrem Vorgesetzten und/oder dem Informationssicherheitsbeauftragten melden. Die Nichteinhaltung oder bewusste Verletzung der Unternehmensvorgaben kann entsprechend ihrem Umfang zu Disziplinarmaßnahmen, Entlassung und straf- und/oder zivilrechtlichen Verfahren führen.

Sicherheitsbewusstsein

Aufgrund der Wichtigkeit der Informationssicherheit wird von jedem Mitarbeiter ein hohes Sicherheitsbewusstsein erwartet. Ihre Einhaltung wird überprüft. Sicherheitsbewusstsein ist durch folgendes Verhalten gekennzeichnet:

- Erkennen, dass Informationssicherheit ein kritisches und wesentliches Element der Unternehmensphilosophie und des Unternehmenserfolgs ist,

- stets vorhandenes Sicherheitsbewusstsein bei allen täglich anfallenden Arbeiten,

- persönliche Verantwortlichkeit für proaktive sowie effektive reaktive Maßnahmen in Bezug auf sämtliche Risiken, Schwachstellen, Vorfälle für Mitarbeiter, Informationen, Vermögenswerte und die Fortführung der Geschäftstätigkeit im Notfall,

der Informationssicherheitsbeauftragte wird bei Unregelmäßigkeiten umgehend informiert.

Ziele

Da die Bedeutung der Informationssicherheit für die Durchführung der Geschäftsprozesse zentral ist, ergeben sich folgende zentrale, strategische Informationssicherheitsziele:

- Schutz vertraulicher Daten sowohl von Kunden als auch des Unternehmens und dessen Mitarbeiter,

- Verfügbarkeit sämtlicher Dienstleistungen und damit gegeben die Verfügbarkeit der involvierten Daten,

- Integrität sämtlicher Dienstleistungen und damit gegeben die Integrität der involvierten Daten,

- Erhaltung der in Technik, Informationen, Arbeitsprozesse und Wissen investierten Werte,

- Einhaltung der aus gesetzlichen, vertraglichen und aufsichtsrechtlichen Verpflichtungen resultierenden Anforderungen,

- Sicherstellung der Kontinuität der Arbeitsabläufe innerhalb des Unternehmens,

- Etablierung und Erhaltung eines guten Rufs des Unternehmens bzgl. Informationssicherheit im öffentlichen Bewusstsein,

- Reduzierung der im Schadensfall entstehenden Kosten.

- Minimal- bzw. Need-to-know-Prinzip: Der Zugriff auf sicherheitskritische Systeme, Applikationen und Informationen ist auf einen minimalen Personenkreis einzuschränken. Dabei ist prinzipiell verboten, was nicht explizit erlaubt ist (Verbot mit Erlaubnisvorbehalt).

- Einführung und fortlaufender Erhalt des ISMS in Anlehnung an den kontinuierlichen Verbesserungsgedanken im Sinne des PDCA-Modells (Plan-Do-Check-Act).

Bereitstellung ausreichender Ressourcen zur Erreichung der gesetzten Ziele.

Risikomanagement

Das Risikomanagement ist die Grundlage des ISMS nach ISO 27001. Die Risikoanalyse im Rahmen des ISMS dient der systematischen Betrachtung potenzieller Risiken, gefolgt von deren Bewertung und gegebenenfalls der Einleitung von Gegenmaßnahmen. Die für die Informationstechnologie und -sicherheit existierenden Risiken werden festgehalten und nach einem vorgegebenen Schema bewertet. Die Anwendung angemessener, wirtschaftlicher Maßnahmen, die Verlagerung geschäftlicher Risiken und das Senken bzw. das bewusste Hinnehmen von Risiken unterhalb eines festgelegten, akzeptablen Niveaus werden in der Risikoanalyse beschrieben und von der Vorstandschaft gegengezeichnet.

Kontinuierlicher Verbesserungsprozess

Das ISMS auf Basis des PDCA-Modells wird implementiert, um die Informationssicherheit zu erhalten und kontinuierlich zu verbessern. In den PDCA-Kreislauf fließen Verbesserungsmaßnahmen aus verschiedenen Quellen ein, die in ihrer Umsetzung fortlaufend dokumentiert werden.